Solución de Control y Limitación de Redes, Puertos, Protocolos y Servicios

Las amenazas cibernéticas son complejas están en constante evolución y requieren una gama de tecnologías de detección, reportería en tiempo real y escaneo/monitoreo para proteger completamente su red. Mysecurity plantea soluciones que integran tecnologías avanzadas de protección, monitoreo de tráfico y BAS (Breach and Attack Simulation). Mysecurity logra desarrollar soluciones para mitigar y reducir riesgo corporativo al tener todo debidamente vigilado y en constante análisis. Todo esto le permitirá a nuestros clientes mejorar la facilidad de uso de plataforma, aumentar la productividad, reducir el tiempo de contención y minimizar los costos operativos.

La Solución

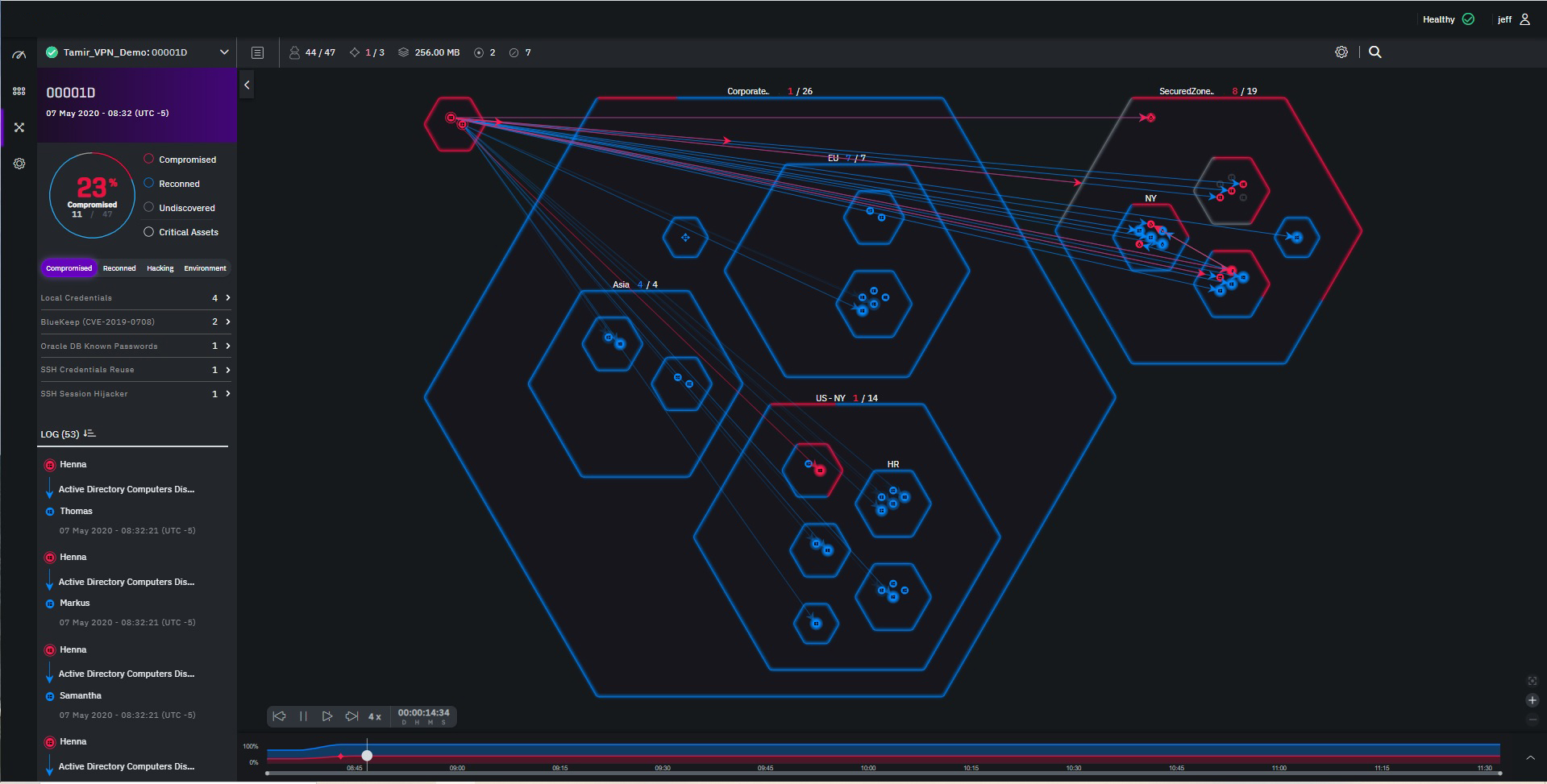

Mysecurity desde su experiencia recomienda implementar soluciones que permitan su fácil uso y explotación. Obteniendo la posibilidad de entender, detectar, perseguir y actuar. Comprender sus redes, detectar amenazas y contar con capacidades de persecución de amenazas en tiempo real. Al mismo tiempo es necesario contar con técnicas holísticas avanzadas que le den prioridad a la detección de vulneraciones, errores de configuración, puerto abiertos y cualquier error humano que pueda ser evidenciado y con esto, mantener nuestra infraestructura crítica ya sea física, en la nube o híbrida libre de atacantes que busquen una explotación remota o interna.

EJES DE LA SOLUCIÓN

Detector de Amenazas de red

Administración de postura de seguridad de la nube

Persecución de amenazas evasivas

Escaneo constante de vulnerabilidades

Comprensión Tráfico de Red

Soporte de Cumplimiento

Actuando para proteger redes

Remediación priorizada

Vea su red desde la óptica un hacker

Las amenazas cibernéticas son complejas y están en constante evolución. Si no logramos internalizar el concepto de entender, detectar, cazar y actuar de todas formas lo haremos a la fuerza y a raíz de vulneraciones de nuestras redes, ataques mayores, perdidas de información, perdidas de dinero y, como consecuencia de todo esto perdida de credibilidad y posicionamiento de marca por no invertir cuando debimos hacerlo.